[Microsoft AI School 6기] 1/7(14일차) 정리 - 클라우드 컴퓨팅(2)

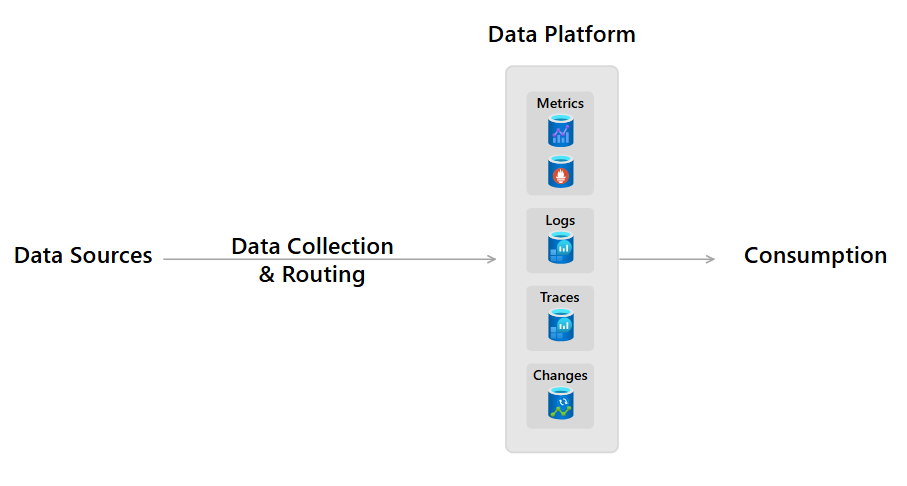

Azure Monitor

전체적인 흐름(리소스에 관해)을 확인하는 도구이다

Data Collection, Routing, and Transform

Azure Monitor는 라우팅되는 데이터와 대상에 따라 몇 가지 다른 메커니즘을 사용하여 모니터링 데이터를 수집하고 라우팅

Data Platform

Azure Monitor는 관찰 가능성의 세 가지 기둥과 추가적인 하나에 대해 각각의 데이터 저장소에 데이터를 저장

3 pillars of observability

Observability는 시스템의 내부 상태를 외부 출력을 통해 추론할 수 있는 능력을 의미

- Observability: 능동적으로 관련 데이터를 수집하고 분석하여 인사이트를 제공

- Monitoring: 수동적으로 정보를 수집하고 주로 인프라에 초점

Metrics: 메트릭은 특정 시점에서 시스템의 상태나 성능을 설명하는 숫자 값

- 정량적 데이터: CPU 사용량, 메모리 소비량, 네트워크 대역폭 등과 같은 숫자 값.

- 타임 시리즈 데이터: 특정 시간에 수집된 데이터로 구성되며, 시간에 따른 변화와 추세를 분석

- 빠른 처리와 집계: 대규모 데이터를 실시간으로 분석하고 경고를 트리거

- 저장 방식: 주로 타임 시리즈 데이터베이스에 저장되어 시각화 도구와 함께 사용

Trace: 트레이스는 요청이 애플리케이션의 다양한 서비스나 구성 요소를 통과하는 경로와 이벤트의 흐름을 기록한 데이터

- 분산 추적: 여러 마이크로서비스 간의 호출 흐름을 따라가며 각 서비스의 기여도를 파악.

- 종단 간 가시성: 하나의 요청이 시작부터 종료까지 이동하는 경로와 소요 시간(지연 시간)을 보여줌.

- 관련 이벤트: 특정 요청에 연결된 이벤트와 컨텍스트를 포함하여 디버깅과 분석에 도움을 줌.

Logs: 로그는 시스템, 애플리케이션, 또는 사용자 활동의 텍스트 기반 기록으로, 시스템의 이벤트와 상태를 설명

- 구조화된 또는 비구조화된 데이터: JSON, XML과 같은 구조화된 형태나 텍스트 기반의 자유 형식.

- 이벤트 중심 데이터: 오류 메시지, 경고, 트랜잭션 기록, 디버깅 정보 등을 포함.

- 타임스탬프 포함: 발생한 시간과 함께 기록되어 문제 발생 시점을 파악할 수 있음.

- 저장 및 분석 가능: 로그 분석 도구(Log Analytics)로 패턴 탐색, 이벤트 상관 관계 분석.

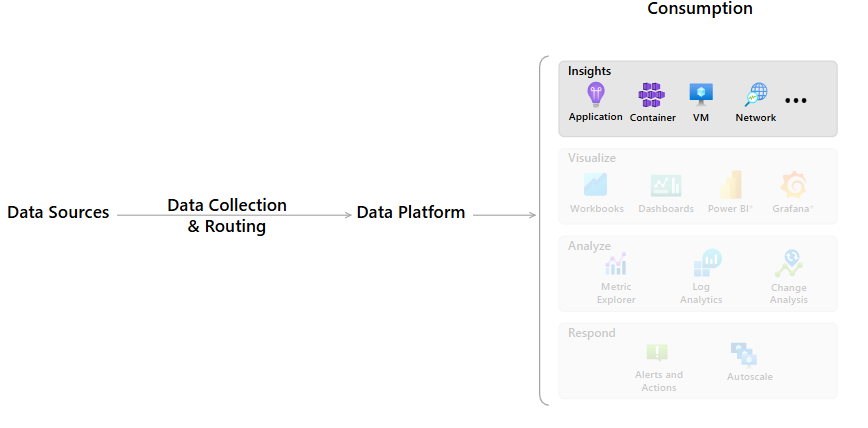

Consumption

Consumption은 다시 Insights, Visualize, Analyze, Respond로 나눠서 살펴볼 수 있다

Consumption – Insights

Azure의 일부 리소스 공급자는 최소한의 구성으로 맞춤형 모니터링 경험을 제공하는 큐레이션된 시각화를 제공

인사이트는 크고 확장 가능하며, 큐레이션된 시각화

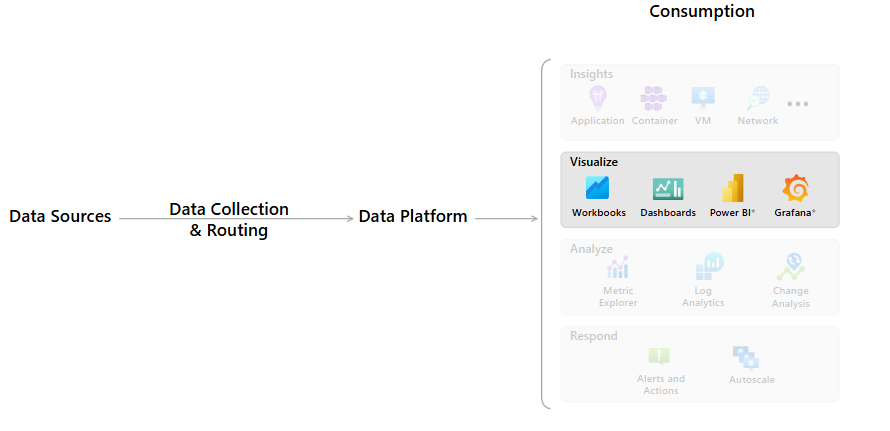

Consumption – Visualize

시각화 도구인 차트와 테이블은 모니터링 데이터를 요약하고 다양한 청중에게 제시하는 데 효과적인 도구

Azure Monitor는 모니터링 데이터를 시각화하기 위한 자체 기능을 갖추고 있으며, 이를 다양한 청중에 게 게시하기 위해 다른 Azure 서비스를 사용

Power BI와 Grafana는 공식적으로 Azure Monitor 제품의 일부는 아니지만, 핵심 통합 기능으로 Azure Monitor의 이야기의 일부

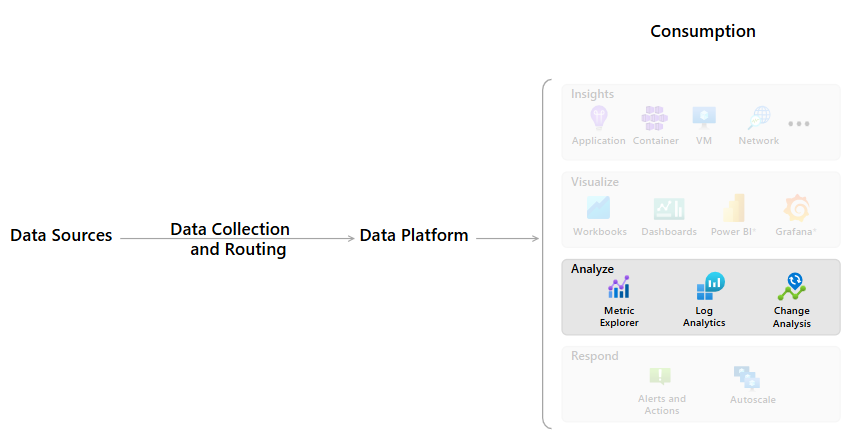

Consumption – Analyze

Azure 포털에는 모니터링 데이터를 분석할 수 있는 내장 도구가 포함

Consumption – Respond

효과적인 모니터링 솔루션은 개인이나 팀이 문제를 인지할 필요 없이 중요한 이벤트에 능동적으로 대응

대응 방식은 관리자에게 보내는 문자 메시지나 이메일, 또는 오류 상태를 수정하려고 시도하는 자동화된 프로세스

Integrate

Azure Monitor와 다른 시스템을 통합하거나 모니터링 데이터를 사용하는 맞춤형 솔루션을 구축

이러한 Azure 서비스는 Azure Monitor와 함께 작동하여 통합 기능을 제공

아래는 가능한 통합의 몇 가지 예시

Azure Maintenance

Azure Service Health

Azure는 클라우드 리소스 상태에 대한 최신 정보를 제공하도록 일련의 환경을 제공

이 정보에는 서비 스에 영향을 주는 이벤트, 계획된 기본 테넌트 및 가용성에 영향을 줄 수 있는 기타 변경 내용과 같은 현재 및 예정된 문제가 포함

Azure Status, Service Health, Resource Health

의 요소로 구성

Azure Status

모든 Azure 모든 지역에서의 Azure의 모든 서비스 상태를 볼 수 있는 글로벌 뷰 제공

Azure 상태

Azure Service Health Portal

Azure Service Health Portal은 메뉴에서 ‘도움말 + 지원‘ → 서비스 상태를 선택하면 됩니다

Resource Health

Resource Health는 개별 Azure 리소스의 상태 상태에 대한 자세한 인사이트를 제공하는 Azure Service Health의 핵심 구성 요소

Status Category

상태 범주는 리소스가 정상적으로 작동 중임을 뜻하는 Available과 리소스의 기능에 영향을 주는 문제가 발 생하여(사용자의 의도에 따라 발생한 것 포함) 작동 중이지 않음을 뜻하는 Unavailable이 있음

특정 리소스에 대한 Resource Health

특정 리소스 그룹에서 리소스를 선택한 후 ‘Help’ 메뉴를 확장하면 ‘Resource health’ 메뉴 아이템이 나타남

Azure Advisor

Azure Advisor는 Microsoft Azure에서 제공하는 개인화된 클라우드 최적화 서비스

사용자가 비용, 성 능, 안정성, 운영 효율성 및 보안을 위해 Azure 환경을 최적화하는 데 도움이 되는 모범 사례와 맞춤형 권장 사항을 제공

Optimize resource with Azure Advisor

Cost(비용), Security(보안), Reliability(안정성), Operational Excellence(최적의 작동), Performance(성능) 등 다양한 영역에서 개선 사항을 영향도에 따라 분류하여 제시함으로써 보다 더 효율적인 관리가 가능

Azure Cost Management

Azure에서 사용한 비용에 대한 분석을 위해서는 아래의 ‘비용 관리‘를 선택

‘보고 + 분석’ → ‘비용 분석‘을 선택한 후 ‘누적된 비용‘을 선택하여 누적 비용 확인 가능

상세 분석

기간별, 서비스별, 지역별, 리소스 그룹별 사용한 비용을 확인

사이버 보안(Cyber Security)

사이버(Cyber)

사이버는 ‘컴퓨터의~’, ‘인터넷의~’, ‘가상현실의~’ 등 가상공간(Cyberspace)과 관련된 것을 의미하는 접두어로서, 인터넷의 발달로 사이버 대학교, 사이버 경찰청 등 다양한 종류의 학교나 기관이 가상공간에 존재

사이버 공격이란? (Cyber Attack)

사이버 공격은 컴퓨터 또는 전산화된 정보 시스템의 요소를 표적으로 삼아 데이터를 변경,

사이버 보안 (Cyber Security)

사이버 보안은 컴퓨터, 네트워크, 소프트웨어 애플리케이션, 중요 시스템 및 데이터를 잠재적 디지털 위협으로부터 보호하는 행위이다

악성코드(malware)

악성 소프트웨어의 줄임말로서 당닐 컴퓨터, 서버, 또는 컴퓨터 네트워크에 손상을 입히기 위해 고안된 모든 종류의 소프트웨어를 말한다. 웜(Worms), 바이러스(virus), 랜섬웨어 등 다양한 종류가 있다

랜섬웨어

랜섬웨어는 피해자의 파일을 암호화하는 악성 코드의 일종으로 공격자는 피해자에게 데이터에 대한 접근을 복원해준다며 돈을 요구. 사용자는 암호화 해독 키를 얻기 위해 비용을 지불하는 방법에 대한 지침을 보게 된다

피싱

피싱은 사이버 범죄자가 이메일을 조작해 목표 대상을 속여서 어떤 유해한 행동을 취하는 기술

파밍

피싱에서 더 발전한 파밍으로 개인정보를 탈취 당하는 경우 많은 피해를 입을 수 있음

서비스 거부(DDoS)

서비스 거부 공격은 일부 온라인 서비스가 제대로 작동하지 않도록 시도하는 무작위 입력 공격 방법이다. 공격자들은 웹사이트에 많은 트래픽을 보내거나 데이터베이스에 많은 요청을 보내서 목표 시스템이 기능할 수 었도록 한다

DDoS의 다양한 공격 유형

DDoS 공격은 봇넷(공격을시작하기 위해 멀웨어를 사용하여 원격으로 인계된 많은 컴퓨터 또는 인터넷 사용가능 장치의 모음)을 이용한다. 이것을 '좀비'라고 함

- 응용프로그램 계층 공격

- 프로토콜 공격

- 볼륨 공격

DDos 공격 방지

처음 알려진 DDoS 공격은 2000년에 Michael Calce라는 15세 소년이 수행

Yahoo, CNN, eBay와 같은 거대 웹사이트를 일시적으로 중단하여 오류 메세지를 표시하였다

- 트래픽을 모니터링하여 조기에 파악한다

- 더 많은 대역폭 확보

- CDN(콘텐츠 배포 네트워크) 사용

세계 여러 나라의 사이버 보안

세계 사이버 보안 지수- GCI(Global Cybersecurity Index)

세계 사이버보안지수는 국제전기통신연합(ITU)이 2015년에 최초로 채택한 지수

193개 ITU 회원국과 팔레스타인 사이버보안 추진 수준을 측정하여 각국이 개선이 필요한 분야를 지원하도록 촉구하기 위해 만들어짐

우리나라의 사이버 보안 지수

한국은 2019년 발표된 제3차 국제정보보호지수에서 15위였으나 4차 발표에서는 4위를 차지하였다.

국제정보보호 지수는 법률, 기술, 조직, 역량, 협력의 총 5개 영역으로 각 영역에서 각국이 제출한 답변과 증빙자료로 평가

개인 정보의 정의와 보호

스마트 시대의 개인 정보

ICT 기술의 진화에 따라 모든 사물이 네트워크에 연결되어 데이터가 생성, 수집 및 활용되는 시대가 도래하였다

개인 정보

개인 정보는 개인에 관한 정보 가운데 직, 간접적으로 각 개인을 식별할 수 있는 정보를 가리킨다

그러므로 식별 가능성이 없는 정보는 개인 정보로 보지 않는다

스마트홈(Smart Home)

스마트 장치 및 가전 제품에 있는 센서를 통해 집에서 사용하는 네트워크에 연결하여 서로 통신하도록 함

하나의 앱 또는 음성 비서 등으로 모든 스마트홈 장치가 생태계처럼 동작할 수 있도록 하는 것을 의미한다.

개인정보 유출 위험과 개인정보보호의 필요성

데이터 수집이 가능한 디바이스의 증가, 방대한 양의 데이터 축적 및 다방면의 데이터 활용에 따라 개인정보 침해의 위협이 증가하고 있다

기업의 개인정보 관리

기업이 수집한 개인정보를 소홀히 관리하거나 부주의로 개인정보가 유출된 경우에는 기업에 막대한 손해를 끼칠 수 있다

정보는 개인정보 보호에 관한 원칙을 개정해서 개인정보 유출의 피해를 줄이도록 노력해야 한다

개인정보 보호의 원칙

개인정보처리자는 개인 정보의 처리 목적을 명확하게 해야 하고 그 목적에 필요한 범위에서 최소한의 개인정보만을 적법하고 정단하게 수집해야 한다.('개인정보 보호법' 제3조 제1항)

개인정보 유출 경로

개인정보는 해킹, 내부자에 의한 유출, 정보 오발송, 온라인상에 개인정보가 노출된 경우 등에 의해서 유출되며 가장 큰 피해는 해킹에 의한 것이다

사이버 보안의 세가지 기본 원칙 - CIA

사이버 보안은 사이버 공격, 손상 및 무단 액세스로부터 시스템, 네트워크, 프로그램 및 데이터를 보호하는데 도움이 되는 기술, 프로세스 및 교육을 말한다. 사이버 보안을 통해 다음 목표를 달성할 수 있다

기밀성(Confidentiality)

기밀성은 통신 당사자만이 아는 비밀을 말하여 벙보보안에서는 이것을 기밀이라고 한다

군대, 은행, 산업체에서는 기밀성이 필수적이며 정보의 보관 뿐만 아니라 정보의 전송에도 적용된다.

기밀성을 위해 데이터를 암호화한다.

무결성(Integrity)

무결성은 변경이 허락된 사람에게서 허락된 방법을 통해서만 이루어져야 하는 것을 의미

허락되지 않은 사람이 변경했을 때 이를 즉각 알 수 있어야 한다

가용성(Availability)

가용성은 정보가 사용가능해야 한다는 것을 말하며 중요한 정보를 사용하지 못할 경우 심각한 피해를 입을 수 있으므로 정보에 대한 접근(Access)이나 사용이 허락된 자에 의해서 사용이 가능해야 한다

사이버 보안의 침해 유형

위협 환경 & 공격 벡터

상호 작용하는 전체 디지털 환경은 사이버 공격의 위협 환경이 될 수 있고, 사이버 공격자가 시스템에 액세스하기 위한 진업점 또는 경로를 공격 벡터라고 한다

- 이메일 계정

- 무선 네트워크(와이파이)

- 소셜 미디어 계정을 모니터링하거나 보안되지 않은 장치에 액세스하는 거소 사이버 공격에 일반적으로 사용되는 다른 경로이다

위협 환경 중에서 사이버 공격자가 이용할 수 있는 공격 벡터로는 이동식 미디어, 브라우저, 클라우드 서비스,내부자 등이 있다

암호 공격

암호 공격은 누군가 장치나 시스템에 대한 무단 액세스를 얻기 위해 암호로 보호된 계정에 대한 인증을 사용하려고 시도하는 것을 말함

사이버 공격자는 암호 해독 및 추측 프로세스의 속도를 높이기 위해 소프트웨어 사용

데이터 유출

데이터 침해는 사이버 공격자가 성공적으로 데이터에 대한 액세스 또는 제어 권한을 얻는 경우이다

ex) 사이버 공격자가 건물 내부의 중요 문서 및 정보에 액세스하거나 훔치는 것과 유사

멀웨어

멀웨어는 악성(Malicious)과 소프트웨어(software)의 합성어로 사이버 공격자가 시스템을 감염시키고 해를 입히는 데 사용하는 소프트웨어이다

여기에는 데이터 도용, 정상적인 사용 및 프로세스 방해가 포함된다

사이버 보안의 전략

개인정보 보호를 위한 본인 인증

인터넷 상에서의 실명 확인 시 실제 본인 여부의 확인을 위한 본인인증 서비스를 이용하면 실제 실명확인을 밟는 사람의 명의 확인이 가능해 주민등록번호 도용을 원천 방지할 수 있다

본인 인증 필요성 및 장점

인터넷 상에서 인증수단을 통한 본인 인증을 하는 경우 다음과 같은 장점이 있다

- 회원가입

- 게시판

- 비밀번호 관리

- 상품 구매

다단계인증(Multifactor Authenticator, MFA)

다단계 인증은 로그인 프로세스 중에서 사용자에게 휴대폰의 코드 또는 지문 스캔과 같은 추가 식별 형식을 묻는 메세지가 표시되는 프로세스

마이크로소프트의 인증 방법

사용자는 사용자 이름 및 암호와 같은 일반적인 방법을 사용하여 로그인할 수 있지만 암호느느 보다 안전한 인증 방법으로 대체되거나 추가되어야 한다

마이크로소프트는 가장 안전한 로그인 환경을 제공하는 Window Hello, FIDO2 보안키 및 Microsoft Authenticator 앱과 같이 암호 없는 인증 방법을 권장 한다.

Azure AD MFA(Multi-factor Authentication)는 사용자가 로그인할 때 추가적인 보안을 요구

- 사용자는 푸시 알림에 응답

- 소프트웨어에서 코드를 입력

- 하드웨어에서 코드를 입력

- 하드웨어 토큰을 사용

- SMS 또는 전화에 응답

Microsoft Authenticatior 앱

Microsoft 계정에 추가 보안을 제공하며 안드로이드 및 iOS에서 사용 가능

해당 앱을 사용하여 사용자는 로그인 중에 암호 없는 방식으로 인증하거나 다단계 인증 이벤트 중에 추가 확인 옵션으로 인증할 수 있다

브라우저 보안

우리는 인터넷에서 액세스하여 브라우저를 사용한다

사이버 공격자는 보안에 취약한 브라우저에 악성 파일을 다운로드하거나 악성 추가 기능을 설치하여 브라우저와 장치를 손상시키고 조직이나 시스템에 전파한다

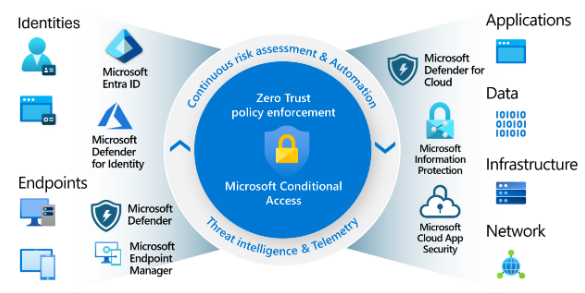

제로 트러스트(Zero Trust)

제로 트러스트는 '누구도 신뢰하지 않고 모든 리소스를 항상 재검증한다.'라는 뜻으로 네트워크 세분화 및 액세스 제어시에 적용하는 강도 높은 보안 방법론을 말한다

- ID

- Endpoint

- Apps

- Data

- Infrastructure

- Network

사이버 보안과 인공지능의 결합

사이버 보안에 인공지능 기술 도입

2017년 IBM 조사에서 기업의 보안팀이 하루 평균 조사하는 보안 사건은 20만건이고 공격 움직임 및 원인 추적에 연평균 2만 시간을 할애하고 있다는 결과를 얻었다

보안 인텔리전스 시대

오늘날 사이버 공격은 점점 조직화, 지능화, 다양화되고 있으며 변종 악성코드와 보호기기는 많아지고 분석대상과 데이터도 많아지고 있다. 여기에 인공지능이 도입되면서 악성코드 패턴 분석 및 분류 파악이 가능하게 되었다

보안에 적용되는 인공지능 & 머신러닝

인공지능은 학습과 적용에 뛰어난 능력을 갖추고 있다. 특히 머신러닝은 인간의 개입 없이 인사이트를 얻도록 알고리즘을 사용해 데이터 내의 패턴을 파악하는 AI의 하위집합이다.

사이버 보안에서의 인공지능 활용 사례

마이크로소프트, 구글, 아마존과 같은 글로벌 클라우드 공급 업체 뿐만 아니라 국내 주요 보안 차세대 기업들도 보안 관제 플랫폼을 구축 및 운영하며 AI 기술을 보안에 적용하고 있다

사이버 보안에서 인공지능의 역할

- 현재 인공지능은 사이버 범죄자와 사이버 보안 전문가 모두를 위한 강력한 도구이다. 광범위한 위협 환경과 전 세계적으로 사이버 공격의 빈도와 심각성이 증가하는 것을 볼 때, 사이버 보안에서 AI는 중요한 역할을 할 것으로 기대된다

- 사이버 공격을 당한 기업은 재정적 손실 외에도 데이터 유출로 인한 심각한 법적 문제

-> 보안 AI 및 자동화는 데이터 유출 비용을 낮춘다

- 인공지능 기술을 사용하여 사이버 공격에 대한 사전 탐지를 통한 적절한 대응 마련 가능

ex) AI 기반 생체 인증

사이버 공격에도 활용되는 인공지능

스피어 피싱(Spear phishing)

스피어 피싱은 특정 타겟을 노려 주로 금전적인 피해를 유발시키는 공격

공격 대상자 및 주변인 간련 빅데이터를 수집 -> 인공지능을 활용한 최적화된 피싱

Deep Fake

- GAN 활용

딥페이크란 인공지능 기술인 딥러닝과 페이크의 합성어

인공지능 기술을 이용하여 진위 여부를 구별하기 어려운 가짜 이미지나 영상물을 뜻한다

사이버 공격에서 ChatGPT

ChatGPT를 사용한 사이버 공격

이미 사이버 범죄자들이 ChatGPT를 악성 코드를 작성, 멀웨어 작성 등 사이버 공격에 활용

프롬프트 엔지니어링

AI로부터 최적의 결과물을 얻기 위해 프롬프트를 구성하는 것으로 사이버 범죄자가 '악성 코드를 만들어줘'라고 ChatGPT에게 요구하면 응하지 않지만 프롬프트 엔지니어링을 사용하면 악성 코드를 만들어줄 수도 있다

ChatGPT를 사용한 악성 피싱 이메일

보안 전문가들이 가장 우려하는 ChatpGPT의 악용 사례 중 하나는 바로 피싱 이메일이다

해커들이 ChatGPT를 활용해 기존의 피싱 이메일보다 더 자연스러운 이메일을 만들어 낼 수 있다는 것이다

ChatGPT에 묻다가 기밀 유출

ChatGPT의 열풍에 기어블의 정보들이 유출되는 사건이 발생하고 있다

마이크로소프트의 Azure 안의 ChatGPT

마이크로소프트가 애저(Azure) 오픈 AI 서비스에 ChatGPT 프리뷰를 추가

마이크로소프트 클라우드 고객은 GTP-3.5, 코덱스, DALL-E 2 등 가장 진보한 AI 모델과 애저 클라우드 컴퓨팅을 동시에 사용할 수 있다

사이버 공격에서 인공지능 성과

기계 학습을 활용한 사이버 보안

인공지능은 기계 학습을 통해 특정 디바이스 소유자의 행동 패턴을 식별할 수 있다.

비정상적인 것을 발견하면 다른 사람이 기계를 사용하고 있다고 의심하고 이를 방지할 수 있다

사이버 보안에서 인공지능의 활약

- 기계 학습과 대규모 데이터베이스

- 인간보다 뛰어난 감시 능력

- AI를 사용한 생체 인식

- 원격 디바이스 & 멀웨어 보호

사이버 보안에서 우리의 자세

딥페이크 기술로 인한 피해 대비

딥페이크 기술로 인한 피해를 미연에 방지하기 위해서는 온라인에 불필요한 이미지와 동영상을 공유하지 않는 것이 좋음

자신에 대한 이미지와 동영상이 많을수록 딥페이크 동영상의 진위 여부를 파악하기 힘들어진다

소셜 엔지니어링

인공지능은 소셜 엔지니어링, 즉 사회공학적 공격에도 사용될 수 있다.

사이버 범죄자는 인공지능을 사용하여 사람의 언어를 모방하거나 가짜 이미지나 동영상을 제작하여 기밀 데이터를 전송하도록 유도할 수 있다.

인공지능을 대하는 우리의 자세

현재 개발 중에 있는 각종 인공지능 알고리즘이 악성 명령을 판단해 거부할 수 있도록 훈련시키는 것이다

보안 개발자들이 사이버 공격자들의 공격 시나리오를 인공지능에 학습시켜 악의적으로 사용되지 않도록 해야한다

클라우드 보안 관리자

보안과 규정 준수

공유 책임 모델(Shared Responsibility Model)

기업이 자체 서버에서 하드웨어 및 스포트웨어만 실행하는 경우에는 기업이 보안 및 규정 준수 100% 책임

그러나 클라우드 기반 서비스를 사용하면 고객과 클라우드 공급자 사이에서 책임이 분담됨

심층 방어

심층 방어는 단일 경계에 의존하지 않고 계층화된 봔 접근 방식 이용 -> 공격의 진행을 늦춤

각 계층은 보호 기능을 제공 -> 한 계층이 위반되면 후속 계층에서 공격자의 데이터에 대한 무단 액세스 방지

암호화(Encryption)

암호화는 승인되지 않은 사람이 데이터를 읽을 수 없고 사용할 수 없도록 만드는 프로세스

사용하거나 읽으려면 암호를 해독해야함 -> 비밀 키 이용

해시(Hash)

해시 함수란 임의의 길이를 가지고 있는 메세지를 받아들여 고정된 길이의 출력값으로 변화시켜 주는 함수

해시함수에 의한 출력값: 해시값(Hash value)

- 단방향 암호화 기법

- 암호화는 양방향 암호화 기법

- 대부분 SHA-256 사용 -> SHA-384

규정 준수에서 알아야 할 개념

현재 엄청난 데이터가 생성되고 활용 -> 데이터 의존도 증가

- 데이터 보존: 데이터를 저장할 수 있는 실제 위치, 그리고 다른 국가에서 데이터를 전송, 처리, 액세스할 수 있는 벙법에 대한 정보

- 데이터 주권: 개인 데이터가 실제로 수집, 보관, 처리되는 국가/지역의 법률과 규정이 데이터에 적용

- 데이터 프라이버시: 프라이버시에 관한 법률과 규정의 기본 원칙은 개인 데이터 수집, 처리, 사용, 공유 방식을 명확하게 설명하고 관련 공지를 제공

보안에서 ID의 개념

ID(Identification)

서비스에 액서스 하는 데 사용

네트워크와 클라우드에서 사람과 사물을 식별하는 방으로 사용

-> 누가 또는 무엇이 조직의 데이터 및 기타 서비스에 액세스 하는 지 확인

인증(Authentication, AuthN)

클라우드 내의 리소스에 접근하려는 개인, 서비스 또는 디바이스의 ID를 검증하는 과정

권한 부여(Authorization, AuthZ)

권한 부여는 인증된 사용자에게 제공되는 데이터와 리소스에 대한 액세스 또는 권한 수준을 결정하는 과정

보안의 기본은 ID

디지털 협업이 달라지고 있고 회사는 재택 근무를 일반화하고 있기 때문에 직원은 언제 어디서나 모든 장치에서 협업하고 회사의 리소스에 액세스 해야한다

ID 적용의 4가지 원칙

개인의 신원 <- 사용자 이름, 암호, 권한 부여 수준(자신을 인증하는 데 사용하는 정보)

- 관리

- 인증

- 권한 부여(승인)

- 감사

최신 인증

최신 인증은 클라이언트와 서버 간에 사용되는 인증 및 권한 부여 방법을 총칭

최신 인증에는 IdP(ID 공급자)의 역할이 중요

IdP는 인증, 권한 부여 및 감사 서비스 제공

IdP와 최신 인증에서 제공되는 기본적인 기능은 SSO 지원

- SSO(Single sign-On)

ID 공급자

최신 인증의 중심에는 ID 공급자의 역할이 있음

인증, 권한 부여 및 감사 서비스 제공

ID 정보를 생성, 유지 및 관리

최신 인증을 사용하면 인증 서비스를 포함한 모든 서비스가 중앙 ID 공급자에 의해 제공

ex) 카카오로 로그인 -> 카카오톡

싱글 사인 온(Single Sign-On, SSO)

SSO를 사용하면 사용자가 한 번 로그인하고 해당 자격 증명을 사용하여 여러 애플리케이션 또는 리소스에 액세스 가능

- SSO를 제공하는 주체가 IdP

ex) 카카오로 로그인을 제공하는 카카오

디렉토리

네트워크를 구성하는 개체에 대한 정보를 저장하는 계층 구조이다

- 디렉토리 서비스:

디렉토리는 데이터 집합 또는 목록을 의미하며 IT의 디렉토리 서비스는 기업이 보유한 네트워크 및 컴퓨팅 자원과 사용자 정보를 저장하고 관리해주는 SW 및 응용 프로그램이

페더레이션(Federation)

각 도메인의 ID 공급자 사이에 신뢰 관계를 설정하여 조직 또는 도메인의 경계를 넘어 서비스에 액세스 가능

하나의 사용자 이름과 비밀 번호를 사용하여 도메인 경계를 넘어 리소스에 액세스 가능

- 협약을 통해 데이터를 제공

즉, 회사들끼리의 연결 고리

Azure Active Directory - 디렉토리 생성

Azure Active Directory(ADD) -> Microsoft Entra ID

마이크로소프트의 클라우드 기반 ID 및 액세스 관리 서비스

- 편리하게 새 지원을 하용자로 추가하고 이전 직원의 액세스 권한을 제거 하는 등의 액세스 관리 기능 제공

- AWS의 IAM

Azure Active Directory Service(AzureAD)

마이크로소프트는 현재 다양한 클라우드 기반 서비스를 제공하고 있으며, 이 모든 서비스가 Azure AD를 사용하여 사용자를 확인하고 액세스를 제어할 수 있다

구독(Subscription)

Azure에서 구독은 청구 엔티티인 동시에 보안 경계이다

가상 머신, 웹 사이트, 데이터베이스 등의 리소스들은 하나의 구독에 연결

Azure Active Directory - 사용자 생성 및 관리

Azure AD ID 유형

- 사용자

- 디바이스

- 서비스 주체

- 관리 ID

Azure AD 사용자 계정

- 역할 할당

- 관리자

- 멤버 사용자

- 게스트 사용자

모든 사용자 계정에는 기본 권한 세트가 부여된다

Azure 리소스에 액세스해야 하는 모든 사용자에게 Azure 사용자 계정이 필요하다

사용자 계정은 로그인 프로세스에서 사용자를 인증하는 데 필요한 모든 정보를 포함한다

- 사용자 추가

아래 4가지 방법으로 Azure AD에 클라우드 ID 추가 가능

- Azure AD Connect

- Azure Portal 사용

- 커맨드라인 사용

- csv 파일 사용

- 로그인 로그를 하용하여 해당 사용자의 로그인 활동을 살펴볼 수 있음

- 사용자 역할 할당: 사용자에게 할당된 역할을 조회하고 역할을 추가할 수 있

외부 ID

조직의 외부에 있는 사람, 디바이스나 서비스를 말하며 이를 통해 외부 사용자와 안전하게 상호 작용할 수 있음

하이브리드 ID - Azure AD Connect 사용

기업이 소유한 자체 윈도우 서버의 Active Directory를 Azure AD Connect를 사용하여 Azure Active directory에 통합할 수 있음

Azure AD Connect는 자체 윈도우 서버의 Active Directory오 Azure AD를 동기화 시킨다

Azure Active Directory - 인증 기능

Azure가 가지는 ID 보안 기능

암호 복잡성 규칙

- 사용자가 추측하기 어려운 복잡한 암호를 생성하도록 강제합니다

암호 만료 규칙

- 사용자가 주기적으로 암호를 변경하도록 하고, 이전에 사용한 암호를 다시 사용하지 못하도록 제한합니다.

SSPR(Self Service Password Reconstruction)

- 사용자가 암호를 잊은 경우 직접 암호를 재설정할 수 있도록 지원합니다.

Azure AD ID 보호

- 조직의 ID를 보호하기 위해 위험한 동작에 자동으로 대응하는 위험 기반 정책을 구성합니다.

Azure AD 암호 보호

- 금지된 암호 목록을 활용하여 흔히 사용되거나 안전하지 않은 암호를 차단합니다.

Azure AD 스마트 잠금

- 사용자의 암호를 추측하려는 무차별 대입 공격을 탐지하고 이를 방어합니다.

Azure AD 애플리케이션 프록시

- 회사 외부에서 회사 내부 애플리케이션에 안전하게 접근하도록 연결하는 기능입니다.

SSO(Single Sign-On)

- 애플리케이션에 대한 단일 로그인(Single Sign-On) 설정을 통해 SaaS 앱과의 통합된 인증 환경을 제공합니다.

Azure AD Connect

- 자체 서버

셀프 서비스 암호 재설정(SSPR)

사용자의 암호를 변경하거나 재설정 해야하는 경우와 계정 잠금을 해제하는 경우 등에 관리자나 보안 지원센터의 도움 없이 사용자가 암호를 재설정 가능

Azure AD 다단계 인증(Muti-Factor Authntication, MFA)

여러 단계로 둘 이상의 요소를 요구하여 ID 보안을 강화하는 프로세스

Azure Active Directory- 액세스 관리

조건부 액세스(Conditional Access)

최신 보안 경계는 사용자 및 장치 ID를 포함하도록 조직의 네트워크 경계를 넘어 확장되고 있다.

조직은 이제 액세스 제어 결정의 일부로 ID 기반 신호를 사용

Azure AD 조건부 액세스는 사용자와 장치의 신호를 가져와서 결정을 내리고 조직 정책을 적용

Microsoft 제로 트러스트 정책 사용

신호

조건부 액세스 결정을 내릴 때 다양한 소스의 신호를 고려

Role Based Access Control(RBAC)

역할 기반 액세스 제어는 조직 내의 인증된 사용자의 권한을 관리하는 경우 Azure AD의 RBAC 사용

Azure Active Directory- ID 보호 및 관리 기능

ID 거버넌스(Governance)

ID와 보안에서는 어떤 사용자가 어떤 리소스에 접근할 수 있는지, 해당 사용자가 그 권한으로 무엇을 할 수 있는 지, 그 권한을 관리할 수 있는 방법이 있는 지, 감사팀에서 이 관리 방법을 검증할 수 있는 지를 알 수 있어야 함

ID 거버넌스 기능

- 권한 관리

- 액세스 검토

- 사용 약관

PIM(Priviledged Identity Management)

PIM 기능은 역할을 부여하는 기간이나 그 과정을 관리해 주는 서비스로서, 조직에서 중요한 리소스에 대한 액세스를 정밀하게 관리, 제어 및 모니터링하여 해킹이나 사용자의 부주의하거나 부적절한 사용에 대비할 수 있다

JIT(Just In Time) 방식

- 정해진 시간에만 정해진 사용자에게 리소스에 대한 액세스 권한을 부여합니다.

시간 제한 액세스

- 사용자가 리소스에 액세스할 수 있는 시간을 제한하여 부적절한 사용을 방지합니다.

리소스별 사용자 수 제한

- 예를 들어, 스토리지와 같은 특정 리소스에 액세스 권한을 가진 사용자 수를 제한함으로써 악의적인 액세스를 차단합니다.

역할 활성화 알림

- 표시 가능한 권한이 있는 역할이 활성화되면 관리자에게 알림을 보냅니다.

감사 기능

- 사용자 액세스 기록을 다운로드하여 감사 목적으로 활용할 수 있습니다.

Azure ID 보호

Azure ID 보호를 위해서 ID 기반 위험의 감지 및 수정을 자동화하고 포털에서 데이터를 사용하는 위험도를 조사

심도 있는 조사를 위해 타 기업으로 위험 감지 데이터를 내보내는 기능을 가짐

오늘의 간단한 후기

어제와 마찬가지로 실습 없이 너무 많은 정보를 빠르게 접해서 이해가 어려웠다. 그래도 내일 실습을 하면 조금 이해도가 상승할 것으로 기대하고 있다. 내일 워드 프레스 실습을 한다고 하는 데 워드 프레스가 무엇인지 잘 모르겠다. 실습을 하면서 알아갈 수 있기를 바라고 있다. 지피티가 블로그 만들기 같은 거라고 한다..

출처

[1] Microsoft, "Overview of Azure Monitor," *Microsoft Learn*. [Online]. Available: https://learn.microsoft.com/ko-kr/azure/azure-monitor/overview. [Accessed: Jan. 04, 2025].

[2] Atatus, "Logging, Traces, Metrics -Observability," *Atatus Blog*. [Online]. Available: https://www.atatus.com/blog/logging-traces-metrics-observability/. [Accessed: Jan. 04, 2025].

[3] Microsoft, "What is Cybersecurity?" *Microsoft Learn*. [Online]. Available: https://learn.microsoft.com/en-us/training/modules/describe-basic-cybersecurity-threats-attacks-mitigations/2-describe-what-is-cybersecurity?ns-enrollment-type=learningpath&ns-enrollment-id=learn.wwl.describe-basic-concepts-of-cybersecurity. [Accessed: Jan. 04, 2025].

[4] Microsoft, "Describe defense in depth," *Microsoft Learn*. [Online]. Available: https://learn.microsoft.com/en-us/training/modules/describe-security-concepts-methodologies/3-describe-defense-depth. [Accessed: Jan. 04, 2025].

[5] Microsoft, "Describe encryption and hashing," *Microsoft Learn*. [Online]. Available: https://learn.microsoft.com/en-us/training/modules/describe-security-concepts-methodologies/5-describe-encryption-hashing. [Accessed: Jan. 04, 2025].

[6] Microsoft, "Conditional Access Overview," *Microsoft Learn*. [Online]. Available: https://learn.microsoft.com/en-us/entra/identity/conditional-access/overview. [Accessed: Jan. 04, 2025].

-If any problem for references, or any questions please contact me by comments.

-This content is only for recording my studies and personal profiles

일부 출처는 사진 내에 표기되어 있습니다

본문의 내용은 학습과 개인 profile 이외의 다른 목적이 없습니다

출처 관련 문제 있을 시 말씀 부탁드립니다

상업적인 용도로 사용하는 것을 금합니다

본문의 내용을 Elixirr 강의자료 내용 및 Microsoft Learn(정종현 강사님)을 기반으로 제작되었습니다

깃허브 소스코드의 내용을 담고 있습니다

본문의 내용은 MS AI School 6기의 강의 자료 및 수업 내용을 담고 있습니다.